약 administrator및 서버 용도 mod_evasive 공격으로부터 보호하기 위해 호스팅 서버 그들이 관리합니다. 아파치 모듈, Mod_evasive은에 좋은 솔루션입니다 거부 요청매우 짧은 시간에 하나의 IP 웹 서버에서 들어오는 반복하는 API. 그것은 좋은 보호이다 안티 홍수.

최악은 때때로 mod_evasive 때 속도 문제가된다 검색 엔진의 색인 사이트에 대해 매우 크다. 봇의 요청 사이트 파충류 특히, 색인 야후! 후루룩 소리 내며 먹기자주 혼동된다 웹 서버에 대한 공격 필연적으로 mod_evasive 봇 서버에 액세스하고 기본 사이트를 차단합니다. 경험에서 나는 야후가 정말 홍수 않는 사실을 알 수 있습니다. 야후 1000 방문자 이상 테이프를 사용할 때 경우가 있었다.

인덱싱 로봇은이 아파치 모듈의 "피해자"가 될 수있을뿐만 아니라이를 가지고있는 방문자도 가난한 인터넷 연결 (의 연장 요청으로 인해 액세스가 차단됩니다) 또는 사람은 매우 작은 시간 간격으로 웹 페이지에 클릭합니다.

17 월 10 일 51:42:2185 서버 mod_evasive [XNUMX] : 블랙리스트 address 188.24. *. * : 가능 DoS 공격.

오프 아파치 / 2.2.9 (유닉스)에서 mod_evasive.

1. 먼저 로그인을 해야 합니다. administrator 호스팅 서버에. 을 통해 SSH 서버 콘솔에서 원격 서버 또는 직접 우리가 닫은 경우.

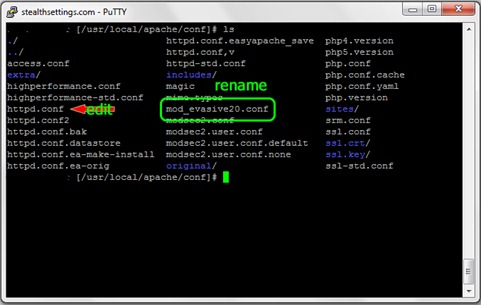

2. 이 위치한 폴더로 이동 httpd.conf를. 일반적으로 "CD / 등 / 아파치 / conf의"그리고"CD / usr / 지방 / 아파치 / conf의". httpd.conf의 백업 복사본(백업 파일)을 만들기 전까지는 아무 것도 변경하지 않습니다.

3. 열기 httpd.conf 파일을 편집합니다. 우리는 다음 라인을 찾고 있습니다.“Add모듈 mod_evasive.c”그리고 우리는 그것을 "#Add모듈 mod_evasive.c“. "#"명령 줄 앞에 배치하면 취소됩니다. 어떤 경우에는 위의 줄 대신 httpd.conf에서 "을 LoadModule evasive_module libexex / mod_evasive"또는"conf의 / mod_evasive20.conf 포함“. 이 줄을 취소하고 httpd.conf의 mod_evasive에 아무것도 없는지 확인하기 위해 "evasive"를 검색합니다.

4. "conf"폴더에 남아 mod_evasive20.conf 또는 mod_evasive.conf 파일을 식별합니다. 이 파일을 백업하고 그 내용을 삭제합니다. 더 간단한 해결책은 다음에서 파일 이름을 바꾸는 것입니다. mod_evasive.conf in mod_evasive.conf.old.

5. Apache 웹 서버 다시 시작.

SSH를 통해 mod_evasive 작업에 대한 메일 설정 (퍼티)을 보내 - 링크 .